Factory Reset vs. Secure Deletion: Warum ein Schlüssel-Wipe allein manchmal nicht reicht

Beim kryptografischen Löschen – etwa durch einen Factory Reset – wird zwar der Schlüssel entfernt, doch bleiben die verschlüsselten Datenreste physisch auf dem Speicher vorhanden. Ein ausreichend motivierter Angreifer könnte diese unter ungünstigen Umständen rekonstruieren, zum Beispiel durch die Entdeckung von Backdoors, durch Seitenkanalangriffe oder dank enormer Rechenkapazitäten (etwa künftiger Quantencomputer). Demgegenüber setzt physisches Überschreiben auf ein bewährtes Prinzip:

Nach internationalen Standards wie NIST SP 800‑88 oder DoD 5220.22‑M werden alle Speicherbereiche mehrfach mit Zufalls- oder Musterdaten überschrieben, bis selbst forensische Methoden nichts mehr wiederherstellen können.

Genau dieses zweistufige Konzept – Werksreset plus sichere Mehrfach-Überschreibung – setzt iShredder™ iOS & iShredder™ Android um. Damit wird sichergestellt, dass sämtliche Restdaten tatsächlich unwiederbringlich gelöscht werden. Zusätzlich bestätigt die offizielle DEKRA MASA L1-Zertifizierung, dass iShredder™ Android den strengen Vorgaben des OWASP Mobile Application Security Verification Standard (MASVS) Level 1 entspricht.

Wer also ganz sicher sein möchte, dass sensible Daten nicht wiederhergestellt werden können, kommt um eine konsequente Secure Deletion-Lösung wie iShredder™ nicht herum.

Warum ein Schlüssel-Wipe allein manchmal nicht reicht

Moderne Smartphones setzen auf hardwarebasierte Verschlüsselung, um Daten zu schützen. Beim iPhone zum Beispiel, werden sensible Informationen im Secure Enclave Processor (SEP) gespeichert, der zur Sicherung unter anderem auf geräte- und benutzerabhängige Keys setzt. Wenn man das iPhone oder iPad auf die Werkseinstellungen zurücksetzt, wird normalerweise:

- Der Verschlüsselungsschlüssel gelöscht

- Das Betriebssystem neu aufgesetzt

Theoretisch kann niemand mehr auf die verschlüsselten Daten zugreifen – sofern der Schlüssel nicht rekonstruierbar ist. Apple verlässt sich auf dieses Verfahren (sogenanntes „kryptografisches Löschen“) und legt dar, dass ein gelöschter Key die Wiederherstellung der Daten – zumindest praktisch - unmöglich mache.

Doch wann könnte kryptografisches Löschen versagen?

Obwohl ein Factory Reset für den Alltag oder „normale“ Sicherheitsanforderungen meist ausreicht, gibt es Szenarien, in denen militärische oder hochsensible Anwender stärkere Maßnahmen fordern:

- Gefahr der Schlüsselwiederherstellung

Hochspezialisierte Angreifer, staatliche Institutionen mit nötigen Ressourcen oder fortschrittliche Forensiklabore könnten Wege finden, Teile des Schlüssels aus Hardware-Lecks, Log-Dateien oder mittels Seitenkanalangriffen zu rekonstruieren. - Mögliche Backdoors

Es ist unklar, ob – gewollt oder ungewollt – Hintertüren in Geräten oder Betriebssystemen existieren. Gerade Regierungen oder Streitkräfte möchten sich nicht auf Ungewissheiten verlassen, sondern fordern physisches Überschreiben der Daten.

Lese hierzu: https://www.protectstar.com/de/blog/apples-forced-icloud-backdoor-a-global-privacy-nightmare-and-what-it-means-for-you

Oftmals werden auchVerschlüsselungen auch „aufgeweicht“, indem Zufallsgeneratoren manipuliert werden, um so praktisch eine deutlich niedrigere Verschlüsselung zu etablieren. Diese ist dann schnell knackbar. - Langzeitspeicherung

Selbst wenn zum Zeitpunkt des Resets niemand den Schlüssel besitzt, könnten verschlüsselte Datenreste über Jahre in Archiven (z.B. iCloud) oder forensischen Dumps aufbewahrt werden. Mit weiterentwickelten Technologien (z. B. Quantencomputern) ist es nicht ausgeschlossen, dass die Verschlüsselung in Zukunft geknackt wird. - Wear-Leveling & Over-Provisioning

Flashspeicher reserviert oft Bereiche im Hintergrund, die das System weiter „ungelöscht“ vorhalten kann. Das heißt, Datenreste könnten in Sektoren verbleiben, die beim Key-Wipe nicht berücksichtigt wurden.

Der Vorteil einer physischen Überschreibung

- Physisches Überschreiben setzt auf das Prinzip, dass einmal überschriebene Bits nicht wiederherstellbar sind. Durch anerkannte Methoden wie NIST SP 800‑88 oder DoD 5220.22-M wird jede Speicherzelle mehrfach mit Zufalls- oder Musterdaten überschrieben und somit restlos zerstört. Das Risiko, dass ein später wiederhergestellter Key zum Zugriff auf alte Daten führt, sinkt auf beinahe 0 % – es existieren schlicht keine Rohdaten mehr.

- Unabhängigkeit von kryptografischen Algorithmen

Selbst wenn in Zukunft ein Verschlüsselungsverfahren kompromittiert wird, bleiben überschriebenen Daten unwiederbringlich gelöscht. - Höchstes Vertrauen für Sicherheitsorganisationen

Gerade Militärs, Regierungsstellen oder Großkonzerne mit strengsten Sicherheitsvorgaben verlassen sich darauf, dass der Datenträger forensisch leer, also sicher gelöscht, ist. - Zertifizierte Standards & Nachweise

Behörden verlangen oft Löschberichte und die Einhaltung von Normen wie BSI TL-03423, NATO-Standard oder NIST. Das kann ein reiner Key-Wipe nicht leisten.

Wie iShredder™ iOS maximale Sicherheit bietet

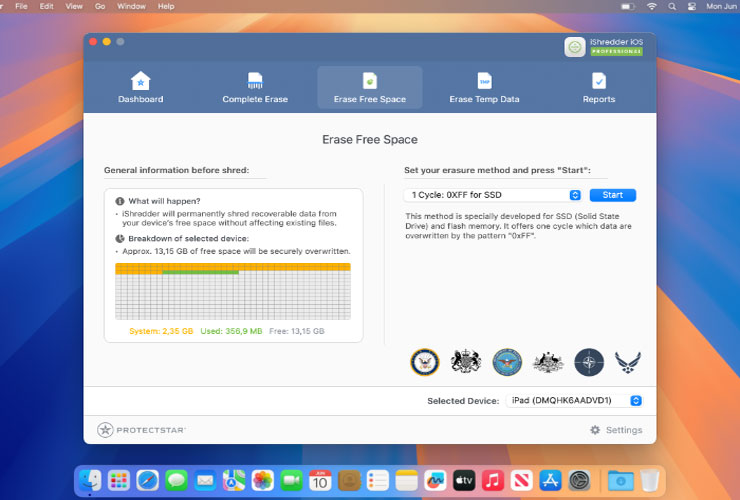

Protectstar™ setzt auf ein zweistufiges Verfahren:

- Factory Reset: iShredder™ iOS sorgt zunächst für das bekannte „Zurücksetzen auf Werkseinstellungen“, um den Kryptoschlüssel zu entfernen.

- Physische Überschreibung: Anschließend überschreibt iShredder™ mit einem sicheren, anerkannten und zertifizierten Löschalgorithmus sämtliche Speicherbereiche – von den sichtbaren Partitionen bis zu Reserveschichten (soweit technisch möglich). Die Löschalgorithmen basieren auf Standards wie NIST SP 800‑88 (clean und purge), DoD 5220.22‑M, NATO Standard, BSI TL-03423 und vielen weiteren.

Das Ergebnis: Ein iOS-Gerät, dessen Speicher praktisch „leer“ ist – ungeachtet möglicher Hintertüren oder zukünftiger Kryptofortschritte. Dank detaillierter Löschberichte lässt sich dies auditsicher dokumentieren.

Rechtliche Aspekte und Datenschutz

Insbesondere in Europa spielt die Datenschutz-Grundverordnung (DSGVO) eine wichtige Rolle. Hier können Unternehmen dazu verpflichtet sein, personenbezogene Daten revisionssicher zu löschen und das ggf. sogar nachzuweisen. Eine Lösung, die forensisch nachprüfbar arbeitet und Löschprotokolle erstellen kann, bietet in diesem Zusammenhang einen entscheidenden Vorteil. Dadurch können Firmen und Behörden bei einer eventuellen Prüfung glaubhaft machen, dass sensible Daten tatsächlich unwiederbringlich entfernt wurden.

iCloud & Cloud-Backups richtig berücksichtigen

Neben dem lokalen Speicher darf man nicht vergessen, dass viele Daten auch in der iCloud oder anderen Cloud-Diensten liegen. Um sicherzustellen, dass keine ungewollten Backups existieren, solltest Du vor dem Zurücksetzen eines iOS-Geräts Deine iCloud-Synchronisation prüfen, alte iCloud-Backups löschen und den Dienst ggf. deaktivieren. Ähnliches gilt für automatische Google-Backups auf Android-Geräten. Erst wenn Cloud-Daten ebenfalls entfernt sind, lassen sich unangenehme Überraschungen ausschließen.

DEKRA MASA L1 Zertifizierung für iShredder™ Android: Was bedeutet das für Dich?

Neben iShredder™ iOS für Apple iOS, gibt es auch die beliebte Android-Lösung, iShredder™ Android, die sogar vor Kurzem offiziell DEKRA MASA L1-zertifiziert ist. Damit bestätigt DEKRA, dass iShredder™ Android die Anforderungen des OWASP Mobile Application Security Verification Standard (MASVS) auf Level 1 erfüllt. Diese Auszeichnung stellt sicher, dass:

- Keine kritischen Sicherheitslücken vorliegen,

- Strenge OWASP-Anforderungen erfüllt sind,

- Die App datenschutzkonform und sicher programmiert wurde.

Viele Android-Nutzer glauben, ein einfacher Dateilöschvorgang reiche aus, um Inhalte unwiderruflich zu entfernen. Tatsächlich lassen sich „gelöschte“ Daten bei einem simplen Löschen oft wiederherstellen, wenn physisch nicht überschrieben wurde. iShredder™ Android überschreibt Deine Daten hingegen mehrmals mit speziellen Mustern – unwiderruflich und forensisch nachweisbar sicher.

Die DEKRA MASA L1-Zertifizierung dokumentiert, dass:

- Schutzmechanismen und Coding-Standards eingehalten werden,

- Höchste Sicherheit und Qualität gewährleistet ist,

- Eine neutrale Prüfbehörde die App hinsichtlich OWASP-Standards verifiziert hat.

Einfache Installation & Editionen

Du findest iShredder™ iOS und iShredder™ Android direkt auf unserer Website unter

www.protectstar.com/de/products/ishredder – sowohl in Basis- als auch in erweiterten Editionen. Ob Du Privatnutzer oder Profi bist, jeder findet eine passende Version. Auf unserer Produktseite erhältst Du zudem detaillierte Informationen über die unterschiedlichen Löschstandards und weitere Features.

Zusätzliche Sicherheitstipps

Bevor Du Dein Smartphone zurücksetzt, solltest Du sämtliche Konten und Dienste manuell abmelden oder entkoppeln, z. B. „Mein iPhone suchen“ deaktivieren und Dich aus Deiner Apple ID oder Deinem Google-Konto ausloggen. Dadurch vermeidest Du nicht nur Fehlermeldungen, sondern stellst auch sicher, dass Dein Gerät später nicht mehr in einer Cloud-Übersicht auftaucht. Empfehlenswert ist außerdem, alle SIM- oder Speicherkarten zu entfernen. Auf diese Weise sind sämtliche Zugänge zum Gerät und potenzielle Datenquellen getrennt, bevor das eigentliche Löschverfahren startet.

Physische Zerstörung als letzter Ausweg

In besonders sensiblen Szenarien – etwa bei militärischen Einsätzen oder bei Geräten mit unrettbarer Schadsoftware-Infektion – kann eine physische Zerstörung des Speichermediums in Betracht gezogen werden. Techniken wie Schreddern, Entmagnetisieren oder sogar thermische Verfahren sorgen dafür, dass kein einziges Speichersektor überlebt. Dies ist jedoch ein Spezialfall, der in den meisten zivilen Anwendungsszenarien nicht erforderlich ist. Für die alltägliche sichere Entsorgung von Daten reicht eine zuverlässige Software-Lösung wie iShredder™ vollkommen aus.

Fazit

Wer nur Standard-Anforderungen hat, mag mit einem einfachen Werksreset (Key-Wipe) auskommen. Doch sobald es um höhere oder gar höchste Sicherheitsansprüche geht, führt kein Weg an einer wirklich forensisch sicheren Datenlöschung vorbei. Genau hier setzt iShredder™ an:

Mit der einzigartigen Kombination aus kryptografischem Löschen und physischer Überschreibung nach anerkannten Standards (z. B. NIST SP 800‑88, DoD 5220.22‑M, BSI) verschafft Dir iShredder™ die Gewissheit, dass keinerlei Datenreste wiederherstellbar sind.

Durch die DEKRA MASA L1-Zertifizierung für iShredder™ Android ist zudem offiziell belegt, dass alle relevanten OWASP-Richtlinien erfüllt werden – ein klares Qualitätsmerkmal sowohl für Privatnutzer als auch für Regierungen und Unternehmen mit strengen Compliance-Vorgaben.

Mit iShredder™ hast Du also eine professionelle und global bewährte Lösung zur Hand, die sich an Militärstandards orientiert und in jeder Edition auf maximale Datensicherheit setzt.

Starte jetzt und genieße das beruhigende Gefühl, dass Deine vertraulichen Informationen nicht nur gelöscht, sondern nachweislich unwiederbringlich vernichtet sind.

Mehr unter: https://www.protectstar.com/de/products/ishredder