iShredder™ iOS® Business Edition

Top-Gründe für

iShredder

Unwiderrufliches Löschen

Verhindere, dass sensible Daten später wiederhergestellt werden können. iShredder™ entfernt Dateien so gründlich, dass selbst professionelle Recovery-Tools versagen.

Zertifizierte Löschalgorithmen

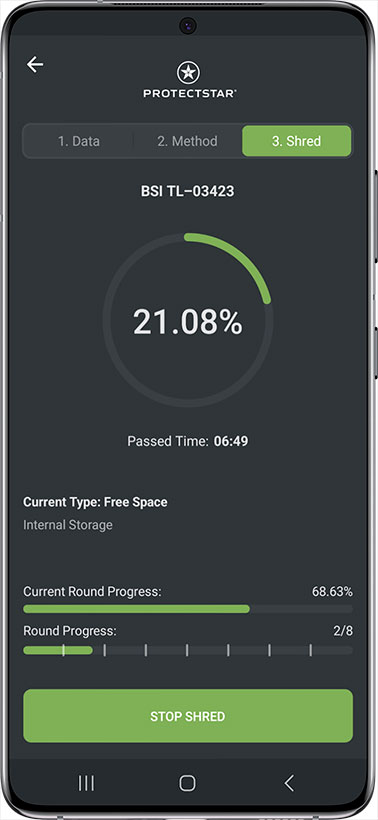

Ob DoD 522.22-M, NIST SP 800-88, BSI TL-03423 oder andere anerkannte Standards – iShredder™ arbeitet mit Algorithmen, denen selbst Militär und Behörden vertrauen.

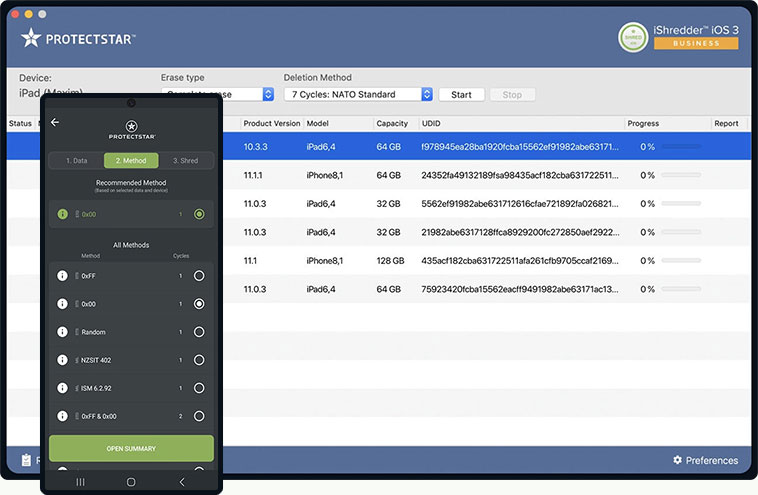

In drei Schritten zum Erfolg

Wähle einfach die zu löschenden Daten aus, bestimme den Löschalgorithmus und bestätige mit einem Klick. Fertig ist das sichere Daten-Aus.

Bereinigen von temporären Dateien

iShredder™ durchforstet auch versteckte Caches, Protokolle und sonstige Reste. So gewinnst du Speicherplatz zurück und verhinderst ungewollte Datenspuren.

Perfekt beim Verkauf deines Geräts

Niemand soll an deine privaten Fotos, Passwörter oder sonstige Infos gelangen. Mit iShredder™ kannst du dein Smartphone, Tablet oder PC bedenkenlos weitergeben.

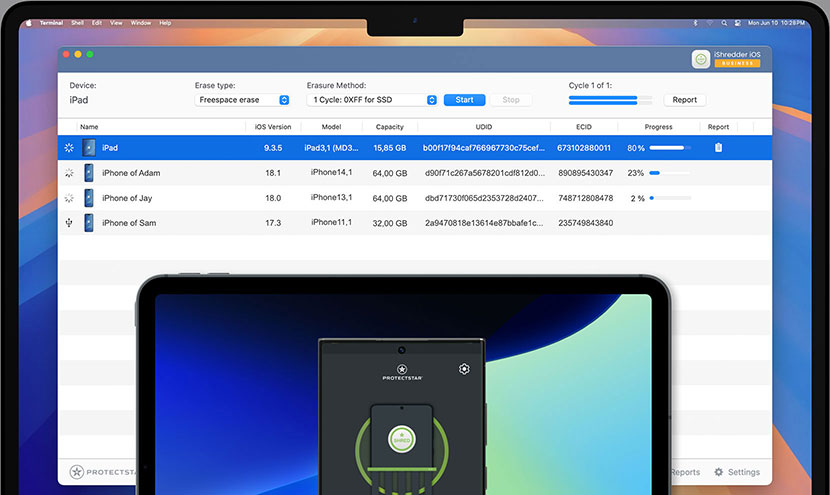

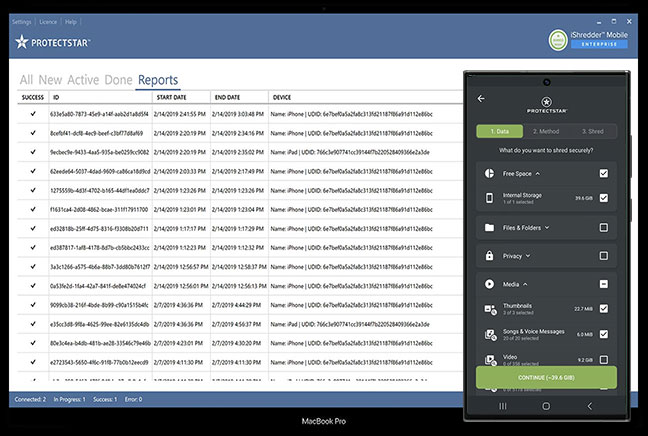

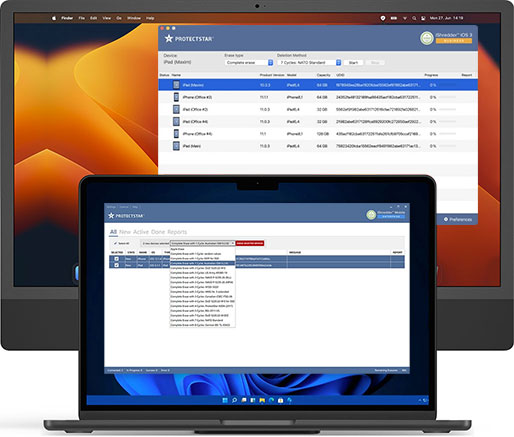

Löschberichte & Nachweise

Für mehr Kontrolle erstellt iShredder™ einen detaillierten Report jeder Löschaktion. Das ist ideal für Unternehmen, die DSGVO-konforme Dokumentation benötigen.

Was ist iShredder™

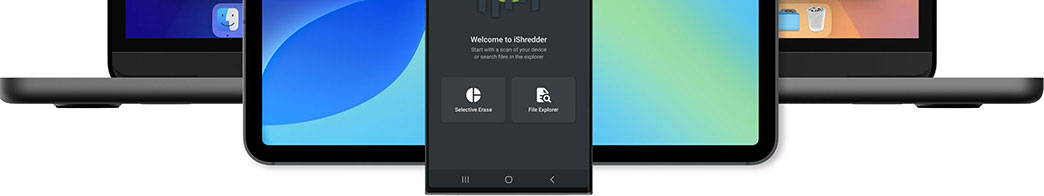

iShredder™ ist der führende Datenschredder für iOS, Android, Windows, macOS und Windows Server. Seit 2010 vertrauen über fünf Millionen Anwender in mehr als 100 Ländern auf diese bewährte Software. Dank Löschtechnologien nach internationalen militärischen Standards setzen sogar Verteidigungsministerien und Regierungsbehörden weltweit auf iShredder™.

Unwiderruflich löschen

Mit iShredder™ iOS Enterprise (für Windows) und iShredder™ iOS Business (für macOS) können mehrere iPhones und iPads gleichzeitig sicher gelöscht werden – egal ob zwei oder 100 Geräte. Nach erfolgreichem Löschvorgang setzt die Software das jeweilige Gerät zurück und installiert iOS neu, als käme es frisch aus der Verpackung. Ein ausführlicher, DSGVO-konformer Löschbericht wird erstellt und digital signiert, um den sicheren Vorgang zu belegen.

Übertrifft internationale Standards

Dank einer Vielzahl an anerkannten Löschmethoden übertrifft iShredder™ selbst die strengen Vorgaben staatlicher und militärischer Institutionen. Alle Verfahren wurden von Behörden und unabhängigen Experten geprüft und garantieren eine lückenlose Datenvernichtung. Der umfassende Löschreport dient dabei als offizieller Nachweis.

-

![iOS Gerät verbinden]()

iOS Gerät verbinden

-

-

![Methode auswählen]()

Methode auswählen

-

-

![Sicher löschen]()

Sicher löschen

Daten unter Android unwiderruflich löschen

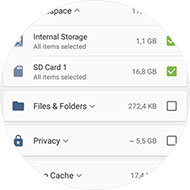

Manuelles Löschen von Fotos, SMS, Anruflisten und anderen Dateien hinterlässt oft wiederherstellbare Spuren im freien Speicher. Erst durch sicheres Überschreiben mithilfe patentierter Löschalgorithmen wird eine Wiederherstellung ausgeschlossen. iShredder™ Android Business löscht Ihre Daten in nur drei Schritten vollständig und unwiderruflich:

-

![Daten auswählen]()

1. Daten auswählen

-

![Methode aussuchen]()

2. Methode aussuchen

-

![Löschung starten]()

3. Löschung starten

Sichere Löschung von Android-Geräten

Selbst angeblich gelöschte Inhalte wie Notizen, Passwörter, WhatsApp-Nachrichten oder Kalenderdaten lassen sich häufig problemlos rekonstruieren. Wenn Ihr Unternehmen Android®-Geräte verkaufen oder weitergeben möchte, müssen sämtliche Daten sicher und dauerhaft entfernt sein. Ein Löschprotokoll dient hier als Nachweis für die erfolgreiche Datenvernichtung.

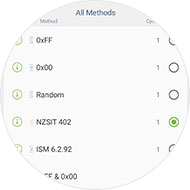

Über 20 zertifizierte Löschalgorithmen

Dieser speziell von Protectstar Inc. entwickelte 'Protectstar Secure Deletion Algorithm©' bietet Anwendern höchste Sicherheit auf dem Markt.

Die Löschmethode basiert auf unterschiedlichen anerkannten Verfahren, die aufeinander aufbauen und insgesamt aus 50 Löschvorgängen bestehen.

Der Algorithmus von Peter Gutmann aus dem Jahr 1996 nimmt insgesamt 35 Überschreibungsdurchgänge vor und gilt als eines der sichersten Löschmethoden.

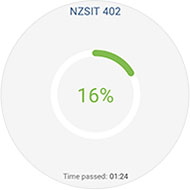

Zum Löschen von schutzbedürftigen Daten steht seit März 2010 die vom Bundesamt für Sicherheit in der Informationstechnik herausgegebene BSI Technische Leitlinie "BSI TL-03423 Anforderungen zum Überschreiben von Datenträgern" bereit.

Bei diesem Verfahren werden insgesamt acht Schritte in chronologischer Reihenfolge durchgeführt und enthält einen Verifikationsdurchgang.

Die NATO Methode ist der Löschstandard der North Atlantic Treaty Organization (NATO).

Die Methode überschreibt die Daten insgesamt sieben Mal nach einem festgelegten Algorithmus.

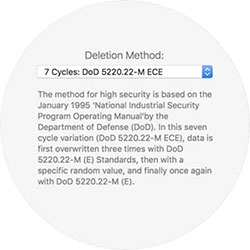

Die Methode DoD 5220.22-M ECE basiert auf dem 'National Industrial Security Program Operating Manual' NISPOM der DoD (Department of Defense) vom Januar 1995.

Bei dieser Variante, die insgesamt 7 Durchläufe ausführt, werden die Daten zunächst mit den 3 Durchläufen des DoD 5220.22-M (E) Standard überschrieben, danach mit Zufallswerten und anschließend erneut durch DoD 5220.22-M E.

Mit dem kanadischen Polizei-Standard RCMP TSSIT OPS-II (Royal Canadian Mounted Police Standard ) werden alle auf dem Datenträger befindlichen Daten sicher mit wechselnden Sequenzen mit insgesamt sieben Runden überschrieben.

Die vom BSI (Bundesamt für Sicherheit) herausgegebene Leitlinie 'BSI TL-03423 Anforderungen zum Überschreiben von Datenträgern' (Stand: Juli 2011) beschreibt das moderne Verfahren BSI-2011.

Dieses Verfahren absolviert insgesamt fünf Schritte, die in sequenzieller Reihenfolge abgearbeitet werden.

Der neue Advanced Secure Deletion Algorithm der Protectstar Inc. aus dem Jahr 2017 löst den hauseigenen Secure Deletion Algorithm ab. Es werden insgesamt vier Schritte durchlaufen, die in sequenzieller Reihenfolge abgearbeitet werden.

Im ersten Durchlauf werden alle Daten mit dem Muster 0xff überschrieben.

Im zweiten Schritt wird vollständig mit dem 256-bit AES (Advanced Encryption Algorithm) sicher verschlüsselt.

Im dritten Schritt werden neben der sicheren Löschung zudem eine vollständige Verifikation der geschriebenen Daten durchgeführt.

Fehlerhaft gelesene Sektoren/Blöcke werden im Löschbericht dokumentiert.

Die letzte Runde überschreibt abschließend alle Daten durch eine Zufallsmethode, während hochwertige Zufallszahlen gem. FIPS (Federal Information Processing Standards) erzeugt werden.

Diese Löschmethode ist speziell für SSD (Solid State Drive) und Flashspeicher entwickelt worden.

Der Algorithmus basiert auf dem DoD 5220.22-M E Standard des U.S. Department of Defense.

Die kanadische CSEC ITSG-06 Löschmethode enthält drei Runden und ist im Jahr 2006 von Communication Security Establishment Canada (CSEC) veröffentlicht worden.

HMG Infosec Standard Nr. 5 erweitert, ist von der Britischen Regierung zugelassen worden, um streng geheime (Top Secret) Daten sicher zu löschen.

Der Algorithmus ist zudem von der NATO anerkannt.

Im ersten Durchgang werden die zu löschenden Daten mit Nullen (0) überschrieben, danach mit dem Komplement des Wertes und anschließend mit Zufallswerten.

Im letzten Durchgang wird der überschriebene Speicherbereich verifiziert.

AFSSI-5020 ist die DOD 5220.22-M Standard-Löschmethode des USAF Cryptologic Support Center der US Air Force.

Navy Staff Office Publication (NAVSO PUB) 5239, "Information Systems Security (INFO SEC) Program Guidelines" wird vom Naval Information Systems Management Center herausgebracht.

Typisch für ST506 Laufwerke ist MFM Kodierung, für SCSI und ATA/IDE die Run Length Limited (RLL).

Diese Methode verwendet das MFM Muster.

Navy Staff Office Publication (NAVSO PUB) 5239, "Information Systems Security (INFO SEC) Program Guidelines" wird vom Naval Information Systems Management Center herausgebracht.

Typisch für ST506 Laufwerke ist MFM Kodierung, für SCSI und ATA/IDE die Run Length Limited (RLL).

Falls Sie nicht sicher sind was für eine Kodierungstechnik mit Ihrem Laufwerk verwendet wird, benutzen Sie das RLL Muster.

AR380-19 ist der Datenlöschalgorithmus der U.S. Army (US Armee). Der Algorithmus besteht aus insgesamt drei Runden: Im ersten Durchgang wird mit Zufallswerten überschrieben.

Im zweiten und dritten Durchgang mit vordefinierten Werten und dessen Komplement.

Die letzte Runde verifiziert zudem den durchgeführten Löschprozess.

Die Methode DOD 5220.22-M E, die nur niedrige Sicherheit bietet, jedoch schnell in der Anwendung ist, basiert auf dem 'National Industrial Security Program Operating Manual', NISPOM (US DoD 5220.22-M) der DoD (Department of Defense) vom Januar 1995.

Bei dieser Variante mit 3 Durchläufen werden die Daten mit einem vorgegebenen Wert überschrieben, danach mit dem Komplement des Werts, anschließend erneut mit Zufallswerten.

Der amerikanische NCSC-TG-025 Standard des National Computer Security Center (NCSC) bewirkt eine dreimalige Überschreibung vorhandener Informationen auf einem Datenträger.

Der in 2006 veröffentlichte Standard ist die Sonderpublikation 800-88 von NIST, dem Standard zum Löschen von Daten für Organisationen in den USA. Die Methode kann für magnetische, flash-basierte und andere Speichertechnologien verwenden werden wie von USB-Laufwerken bis hin zu Servern.

Der russische Datenlöschstandard GOST R 50739-95 zur sicheren Datenlöschung überschreibt Daten im ersten Durchlauf mit einer Null und im zweiten mit Zufallszeichen.

Der ISM 6.2.92 ist der Löschstandard der australischen Regierung.

Die Löschmethode ist im "Information Security Manual" (ISM) durch das australische Verteidigungsministerium definiert worden.

Löschmethode darf nicht verwendet werden, um geheime Daten zu löschen.

Diese sichere Löschmethode ist speziell für SSD (Solid State Drive) und Flashspeicher geeignet.

Der Algorithmus überschreibt die Daten mit dem Wert "0xFF"

Diese Löschmethode bietet am wenigsten Sicherheit, jedoch eine hohe Löschgeschwindigkeit.

Der Algorithmus überschreibt die Daten mit Zufallswerten.

Im Dezember 2014 wurden die NIST Richtlinien überarbeitet und die aktuelle Version „NIST Special Publication 800-88 Rev. 1“ erstellt.

Hier sehen Sie die Beschreibung der Löschmethode, die Sie ausgewählt haben.

Freien Speicherplatz überschreiben

Beim Löschen einer Datei entfernt das Betriebssystem lediglich deren Zuordnung, der Speicherbereich wird jedoch nur als „frei“ markiert. Mit der ausgezeichneten Funktion „Freier Speicher sicher löschen“ überschreibt iShredder™ diesen Bereich zuverlässig, sodass zuvor gelöschte Daten endgültig unzugänglich bleiben.

Zertifizierte Löschmethoden & Löschberichte

Mit über 20 bewährten Verfahren erfüllt iShredder™ selbst strengste Sicherheitsvorgaben von Behörden und Militär. Neben DoD 5220.22-M E/ECE, NIST SP 800-88 und BSI-Standards stehen u. a. auch CSEC ITSG-06 und NATO-Methoden zur Verfügung. Nach jeder Löschung wird ein datenschutzkonformer Löschbericht erstellt, der den Prozess rechtssicher dokumentiert.

DSGVO-konforme Datenlöschung

Die EU-Datenschutzgrundverordnung (EU-DSGVO) schreibt eine lückenlose Dokumentation sicherer Datenlöschung vor. Verstöße können zu erheblichen Bußgeldern, Reputationsverlust und Geschäftseinbußen führen. iShredder™ gewährleistet eine DSGVO-konforme Datenvernichtung und erstellt detaillierte Berichte, die den Löschvorgang eindeutig belegen – für maximale Rechtssicherheit.

Anforderungen

- Business edition

- Enterprise edition

- Android Business

-

Supported OS for software

-

macOS 11.0 or higher

-

-

Supported iOS Devices

-

All iPhone models

-

All iPad models (from iPad, iPad mini, iPad Air and iPad Pro)

-

All iPod touch models

-

All iOS versions and iPadOS

-

-

Minimal Hardware Requirements

-

Minimal system requirements of the operation system

-

30 MB free hard drive space

-

Internet connection for updates and activation

-

-

Languages

-

English, German

-

-

-

Supported OS for software

-

Windows 10 or higher

-

-

Supported iOS Devices

-

All iPhone models

-

All iPad models (from iPad, iPad mini, iPad Air and iPad Pro)

-

All iPod touch models

-

All iOS versions and iPadOS

-

-

Minimal Hardware Requirements

-

Minimal system requirements of the operation system

-

30 MB free hard drive space

-

Internet connection for updates and activation

-

-

Languages

-

English, German

-

-

-

Supported OS for software

-

Android 5.0 or higher

-

-

Supported Android Devices

-

All Android Smartphones & Tablets

-

-

Minimal Hardware Requirements

-

Minimal system requirements of the operation system

-

30 MB free hard drive space

-

Internet connection for updates and activation

-

-

Languages

-

English, German, Russian, French, Spanish, Arabic, Serbian, Slovak, Persian, Filipino, Hungarian, Indonesian, Italian, Japanese, Korean, Portuguese, Swedish, Chinese, Urdu

-

-

Features and pricing

-

iShredder iOS Business

Unlimited connected devices

-

iShredder iOS Enterprise

Kaufen Sie Löschcredits

-

iShredder Android Business

Kaufen Volumenlizenz