Dados de missão.

Comprovadamente apagados.

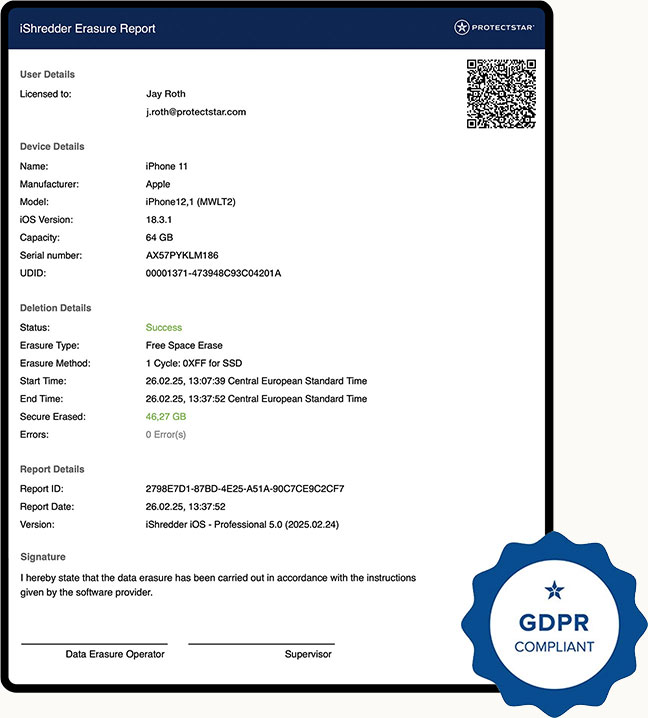

Sanitização offline alinhada ao NIST SP 800-88r2 e ao IEEE 2883 — para armazenamento de drones, controladores e plataformas móveis de missão. Inclui um relatório de apagamento assinável digitalmente para evidências de cadeia de custódia, auditorias e compras.

O cenário

Um drone é interceptado.

O risco começa muito antes.

Mídias de missão, controladores, dispositivos retornados, sistemas de teste e mídias descomissionadas podem conter vídeos, telemetria, dados de rota e logs de caixa-preta potencialmente recuperáveis com ferramentas forenses adequadas. O iShredder™ Defense sanitiza esses dados antes de reutilização, manutenção, devolução ou descarte segundo padrões reconhecidos, tornando a recuperação impraticável dentro de um modelo definido de esforço forense.

Vídeos de missão, telemetria GPS, logs de caixa-preta — estruturados e armazenados no dispositivo. Com ferramentas padrão de recuperação, esse tipo de dado pode ser potencialmente reconstruído.

O produto

Uma ferramenta. Para todas as plataformas.

O iShredder™ Defense funciona totalmente offline e seleciona o método de sanitização mais forte disponível para cada mídia — de NVMe Sanitize e ATA Secure Erase a Crypto Erase e sobrescrita verificada. Cada operação termina com um relatório de apagamento assinável digitalmente para documentação de cadeia de custódia.

Em desenvolvimento · Unidades de avaliação disponíveisTotalmente offline

Sem conexão com a nuvem, sem servidores externos. Funciona em depósitos seguros e em campo — inclusive em ambientes air-gapped.

Pronto para auditoria

Relatórios de apagamento assináveis com método, carimbos de data/hora, IDs de dispositivo e cobertura LBA para uma cadeia de custódia ininterrupta.

Multiplataforma

Windows, macOS, iOS e Android. Para estações de depósito e tablets controladores — um único workflow, relatórios consistentes.

Workflow

Cinco etapas. Um relatório.

- 01 Identificar

mídia - 02 Selecionar

perfil - 03 Executar

método - 04 Realizar

verificação - 05 Assinar

relatório

Matriz de suporte de mídias

Nem toda mídia oferece suporte a todos os métodos.

O iShredder™ Defense seleciona o método de sanitização mais forte disponível com base na mídia, interface, perfil de segurança e requisitos de auditoria. A matriz mostra os métodos primários por tipo de mídia.

Nota sobre mídias flash: em armazenamentos que usam overprovisioning e wear leveling (SSDs, eMMC, SD), a sobrescrita isolada não garante sanitização completa. Para esses tipos de mídia, são preferidos comandos sanitize específicos do dispositivo e do controlador (NVMe Sanitize, ATA Secure Erase, Crypto Erase) — alinhados ao NIST SP 800-88r2 e ao IEEE 2883. TRIM/Discard é usado apenas como comando auxiliar e não é suficiente como prova independente de sanitização.

A evidência

Recuperável antes. Sanitizado de forma verificável depois.

Representação de exemplo de um workflow de sanitização em um dispositivo NVMe de missão. Os resultados reais dependem da mídia, do controlador, do perfil selecionado e do método de verificação.

LBA 0x00001000: 00 00 00 00 · 00 00 00 00

LBA 0x00002000: 00 00 00 00 · 00 00 00 00

... faixas endereçáveis · verificadas

Cadeia de custódia

Não apenas apagado.

Comprovadamente sanitizado.

Cada operação de sanitização com o iShredder™ Defense termina com um relatório de apagamento assinável digitalmente. Todos os parâmetros relevantes são documentados em formato legível por máquina e por humanos — para auditorias, relatórios de compras e prova em processos de cadeia de custódia.

Em comparação

Por que iShredder™ Defense — e não as alternativas?

tradicionais

para drones

Defense

NVMe Sanitize · ATA Secure Erase · eMMC · SD-ERASE

Perguntas frequentes

O que as equipes de compras perguntam primeiro.

Sim — e ele foi projetado deliberadamente para isso. O iShredder™ Defense não requer conexão com a Internet nem qualquer componente em nuvem. Nem para a sanitização em si, nem para verificação ou reporting.

Na prática, isso significa: sem telemetria, sem atualizações automáticas em segundo plano, sem funcionalidade call-home e sem analytics. Todos os processos rodam exclusivamente de forma local.

A ativação da licença é feita offline por meio de um arquivo de ativação assinado, que pode ser transferido para o ambiente isolado por procedimentos seguros. As atualizações são fornecidas como pacotes offline assinados e implantadas manualmente — opcionalmente com staging em uma zona de teste separada antes do rollout de produção. Isso permite que o iShredder™ Defense atenda aos requisitos de ambientes classificados de implantação, em linha com a prática BSI SÜG e requisitos NATO aplicáveis.

O iShredder™ Defense registra cada etapa da sanitização em um arquivo de estado criptografado e persistente. Se ocorrer uma interrupção — por perda de energia, falha de hardware ou cancelamento pelo usuário — o progresso exato é detectado na próxima inicialização.

Dependendo do método, o processo pode retomar a partir da faixa LBA interrompida ou — em comandos purge em nível de hardware — consultar o status interno do dispositivo de armazenamento. NVMe Sanitize e ATA Secure Erase são resistentes a interrupções no lado do dispositivo e continuam automaticamente até a conclusão quando a energia é restaurada.

Essencial para auditorias: o relatório de apagamento documenta explicitamente cada interrupção — com carimbo de data/hora, causa e estado da mídia antes e depois do evento. Assim, informações de auditoria não se perdem e a cadeia de custódia permanece completa mesmo durante incidentes.

Cada relatório de apagamento é protegido por uma assinatura X.509 baseada no certificado individual da respectiva instalação do iShredder™ Defense. A assinatura cobre método, carimbos de data/hora, IDs de dispositivo, cobertura LBA e todos os demais parâmetros — tornando qualquer adulteração posterior detectável criptograficamente.

Além disso, é gerado um hash SHA-256 de todo o relatório e armazenado em um log de auditoria separado, opcionalmente também por meio de um componente audit-server central. As assinaturas são compatíveis com PAdES como assinaturas eletrônicas avançadas no âmbito do Regulamento eIDAS.

Para operações com os requisitos probatórios mais altos, os relatórios também podem ser protegidos com uma assinatura eletrônica qualificada (QES) e um carimbo de tempo qualificado de um provedor qualificado de serviços de confiança. A integração específica é acordada com o cliente como parte do programa piloto.

O iShredder™ Defense não é um produto controlado pelo ITAR — é software comercial de apagamento de dados, não um artigo de defesa nos termos da U.S. Munitions List.

No entanto, o produto está sujeito aos U.S. Export Administration Regulations (EAR) porque contém componentes criptográficos. A classificação ECCN específica, license exceptions aplicáveis, revisão de end-use/end-user e obrigações de reporting são fornecidas por produto e por release, no âmbito de avaliações qualificadas.

A Protectstar apoia todo o processo de certificação do usuário final, verifica listas de sanções aplicáveis e fornece a documentação necessária para exportação.

Sim. Para agências governamentais, forças armadas e clientes enterprise, a Protectstar oferece escrow de código-fonte notarizado por meio de fiduciários independentes na Alemanha e/ou nos Estados Unidos.

Os materiais depositados incluem o código-fonte completo da versão pronta para entrega, instruções de build e toolchain de build documentadas para reprodutibilidade, a lista de dependências, certificados públicos de verificação e documentação de release. Chaves privadas de assinatura de produção são expressamente excluídas do escrow.

As condições de liberação são acordadas individualmente no contrato de licença. Gatilhos típicos incluem insolvência, descontinuação prolongada da manutenção do produto ou falha em fornecer atualizações de segurança garantidas contratualmente. Escopo, ciclos de atualização e direitos de auditoria são definidos para clientes enterprise por SLA.

O desenvolvimento ocorre em locais próprios da Protectstar na Alemanha e nos Estados Unidos. Os commits são assinados e passam por processo de revisão de código.

Para releases Defense, estão previstos builds reprodutíveis (deterministic builds) em máquinas de build isoladas. Cada release é entregue com uma Software Bill of Materials (SBOM) em formato CycloneDX, listando bibliotecas de terceiros com versões e licenças.

Os binários são assinados com Authenticode (Windows) ou Developer ID (macOS); os artefatos de release também são assinados com PGP. Bibliotecas de terceiros relevantes para segurança são monitoradas via CVE monitoring (NIST NVD, GitHub Security Advisories). SLAs específicos de patches são acordados em nível enterprise no contrato de suporte.

Sim. O iShredder™ Defense fornece duas camadas de integração: uma interface de linha de comando (CLI) para automação baseada em scripts em processos de depósito e — planejada para releases Defense — uma API REST para integração em sistemas de gestão centralizados.

Relatórios de apagamento podem ser exportados em formato JSON ou CEF e conectados a sistemas SIEM comuns, incluindo Splunk, Elastic Stack, IBM QRadar e Microsoft Sentinel. Para plataformas MDM, incluindo Microsoft Intune, Jamf Pro e VMware Workspace ONE, conectores são fornecidos como parte do programa piloto.

Cada evento também é registrado localmente para manter uma cadeia de evidências completa mesmo se a infraestrutura central falhar. A integração específica — incluindo field mapping, método de autenticação e regras de alerting — é configurada e documentada junto com o cliente.

Protectstar Inc. é uma empresa norte-americana com sede na Flórida, EUA. O software é desenvolvido principalmente nos Estados Unidos e na Alemanha — ambos “Designated Countries” sob o Trade Agreements Act (TAA).

A conformidade TAA, incluindo documentação de “substantial transformation”, é confirmada por produto e por release e pode ser incluída nos registros de compras como evidência de suporte.

Documentação de compras para canais federais dos EUA e NATO relevantes é fornecida como parte de avaliações qualificadas. Para requisitos específicos, como um waiver do Buy American Act, podemos apoiar o processo de solicitação caso a caso.

Evidências, padrões e referências

Três camadas. Claramente separadas.

Segurança do produto, padrões de sanitização e evidências de compras — cada camada com sua própria evidência, sem misturar escopos.

Segurança de produto e app

Validada no nível de produto e build

- DEKRA MASA L1 Validado para iShredder Android (Mobile App Security Assessment, Baseline)

- AV-TEST Múltiplas certificações do portfólio (específicas por produto)

- Builds assinados Authenticode · Developer ID · PGP · builds reprodutíveis

- SBOM Software Bill of Materials em formato CycloneDX para cada release

Padrões de sanitização

Alinhado aos métodos relevantes

- NIST SP 800-88r2 Baseline atual (setembro de 2025) — Clear / Purge / Destroy

- IEEE 2883 Standard for Sanitizing Storage

- BSI CON.6 Módulo IT-Grundschutz para apagamento e destruição

- NSA/CSS 9-12 Workflow Destroy usando dispositivos listados em EPL

- Legacy DoD 5220.22-M Perfis disponíveis onde políticas existentes exigirem

Compras e auditoria

Verificável, documentado, auditável

- Relatórios assinados X.509 · PAdES · QES/TSA opcional via provedores qualificados de serviços de confiança

- Formatos de exportação PDF/A-3 · JSON · XML para SIEM e arquivos

- Carimbo de tempo TSA opcional conforme RFC 3161 (serviço qualificado de carimbo de tempo)

- Suporte GDPR Atende obrigações de documentação e prova em processos de apagamento

- Escrow de código-fonte Depósito notarizado · para clientes enterprise e governamentais

Certificações individuais referem-se a produtos e versões específicos do portfólio Protectstar. Os escopos exatos de validade são documentados por produto como parte do programa piloto. Nenhum endosso por órgãos governamentais é implícito.

Early Access · Programa piloto 2026/2027

Primeiro unidades de avaliação.

Depois, rollout mais amplo.

Priorizamos agências governamentais, forças armadas e contratadas de defesa para o programa piloto. Respondemos após a qualificação.

Português

Português Deutsch

Deutsch English

English Español

Español Français

Français Italiano

Italiano Русский

Русский العربية

العربية हिन्दी

हिन्दी 日本語

日本語 简体中文

简体中文